Cloud computing adalah teknologi yang menggunakan internet dan remote server pusat untuk menjaga data dan aplikasi. Cloud computing memungkinkan konsumen dan bisnis untuk menggunakan aplikasi tanpa instalasi dan akses file pribadi mereka di setiap komputer dengan akses internet. Teknologi ini memungkinkan komputasi yang jauh lebih efisien dengan memusatkan penyimpanan, memori, pengolahan dan bandwidth.

Sebuah contoh sederhana dari komputasi awan email Yahoo atau Gmail dll. Anda tidak membutuhkan software atau server untuk menggunakannya. Semua konsumen akan membutuhkan hanya koneksi internet dan Anda dapat mulai mengirim email. Server dan perangkat lunak manajemen email adalah semua di atas awan (internet) dan benar-benar dikelola oleh operator selular awan Yahoo, Google dll konsumen bisa menggunakan perangkat lunak sendirian dan menikmati manfaat. analogi ini, 'Jika Anda hanya membutuhkan susu, Anda akan beli sapi? " Semua pengguna atau konsumen butuhkan adalah untuk mendapatkan manfaat menggunakan perangkat lunak atau perangkat keras dari komputer seperti mengirim email dll. Hanya untuk mendapatkan manfaat (susu) mengapa harus konsumen membeli (sapi) software / hardware?

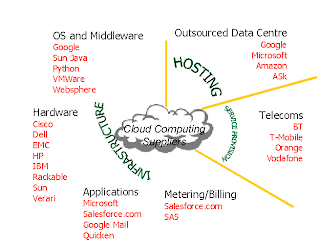

Komputasi awan dipecah menjadi tiga segmen:. "Aplikasi," "platform," dan "infrastruktur" Setiap segmen melayani tujuan yang berbeda dan menawarkan produk yang berbeda untuk bisnis dan individu di seluruh dunia. Pada bulan Juni 2009, sebuah studi yang dilakukan oleh VersionOne menemukan bahwa 41% dari senior profesional TI benar-benar tidak tahu apa komputasi awan dan dua-pertiga dari profesional keuangan senior bingung dengan konsep ini, menyoroti sifat muda teknologi . Pada September 2009, sebuah penelitian Aberdeen Group menemukan bahwa perusahaan-perusahaan disiplin mencapai rata-rata pengurangan 18% dalam anggaran TI mereka dari komputasi awan dan penurunan 16% dalam biaya listrik data center.